تصوير بنجامين غوستافسون

في أي وقت تجري فيه اتصالات بأي شيءخارج شبكتك ، يجب أن يكون الأمان مصدر قلق ، وهذا صحيح بشكل مضاعف لمستخدمي BitTorrent ، الذين يحصلون على بيانات من جميع أنواع المصادر غير المعروفة. إليك كيفية حماية نفسك.

ملحوظة: هذا هو الجزء الثالث في سلسلة لدينا شرحBitTorrent - كن متأكدًا واقرأ الجزء الأول من السلسلة ، حيث أوضحنا ما هو BitTorrent وكيف يعمل ، ثم الجزء الثاني ، حيث أوضحنا كيفية إنشاء السيول الخاصة بك.

التهديدات الأمنية

من المهم أن نفهم أنواع التهديدات الموجودة من أجل منعها بشكل فعال ، لذلك دعونا نلقي نظرة.

الفيروسات وغيرها من أشكال البرمجيات الخبيثة هي الأكثرأساس التهديدات. الملفات التي تقوم بتنزيلها أجنبية ويجب عليك التعامل معها على هذا النحو ؛ مسحها ضوئيًا فور تنزيلها. معظم برامج مكافحة الفيروسات الرئيسية لديها القدرة على إضافة مجلدات للفحص التلقائي ، وهو على الأرجح الحل الأمثل إذا لم يكن لديك الوقت أو لا تريد تضييع الجهد في القيام بالأشياء يدويًا.

الصورة من قبل fitbloggersguide

على الجانب الأكثر خطورة ، لا ينبغي أن يكون أيمفاجأة أن عنوان IP الخاص بك من السهل جدا تتبع. على الرغم من أن العديد من الأشخاص لم يواجهوا أية مشكلات على الإطلاق ، فإن هذا لا يعني أنه لا ينبغي عليك القلق بشأن الأشياء. بالإضافة إلى الأشخاص الذين يتنصتون على اتصالاتك فقط ، يمكن أن تعاني التنزيلات أيضًا. هناك حوادث متزايدة من "حركة المرور السيئة" ، وهي أقران يرسلون بيانات تالفة استجابةً لمكالمات BitTorrent ، مما يجبر المستخدمين على إعادة تنزيل هذه الأقسام من ملفاتهم. يجب أن يقلق المستخدمون الذين ينقلون مواد تنتهك حقوق الطبع والنشر من الوقوع في هذه الطرق نفسها. نحن في How-To Geek لا نتغاضى عن القرصنة بالطبع ، لكننا ندعم الأمن ، وأفضل طريقة للحفاظ على الأمان هي البقاء على اطلاع.

التشفير

طريقة واحدة للمساعدة في تخفيف هذه المشاكل هيتمكين التشفير للاتصالات الخاصة بك. هذا يمنع البيانات المرسلة بين اثنين من الأقران من فهم المتفرجين ، على الرغم من أنه لا يمنعهم من رؤية عناوين IP الخاصة بهم أو بعض التفاصيل من المتعقب ، مثل كمية البيانات المنقولة.

هذا ليس حلا مثاليا ، ولكن. يجب أن يكون التشفير مدعومًا من قِبل أقرانك أيضًا ، وقد لا يكون لديهم عملاء لديهم لاستخدامه. لا تسمح بعض أجهزة التتبع حتى بالتشفير ، ولكن إذا تم تمكينه ، فليس من المستحسن تمكينه التفضيل اتصالات مشفرة ، مع السماح بعمليات النقل غير المشفرة في حالة عدم وجودها.

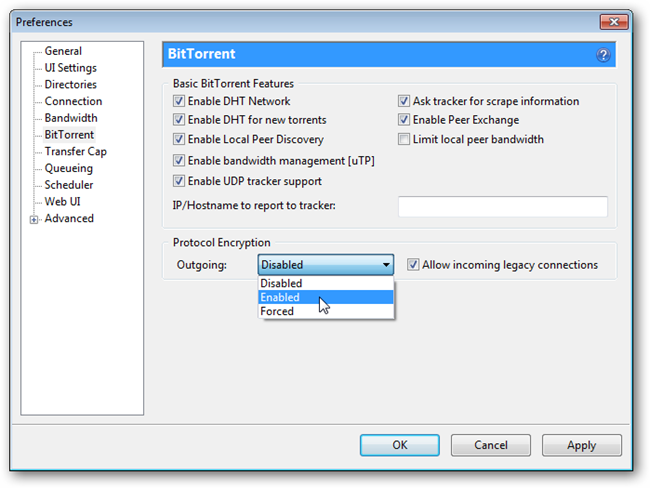

تمكين التشفير في أوتورنت

افتح uTorrent ، اذهب إلى خيارات> تفضيلات، ومن ثم انقر فوق حيث تقول تورنت على اليسار.

تحت حيث تقول "تشفير البروتوكول" ، اختر تمكين وانقر على السماح بالاتصالات القديمة الواردة. سيسمح ذلك بالتشفير الخارجي ولكنه لا يزال يقبل الاتصالات غير المشفرة عندما لا تتوفر اتصالات مشفرة.

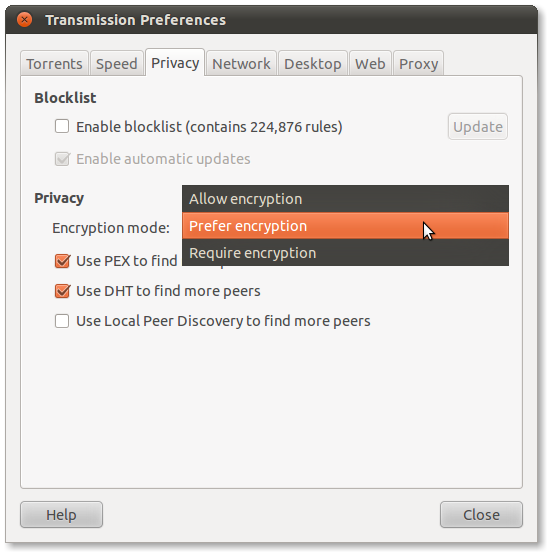

تمكين التشفير في الإرسال

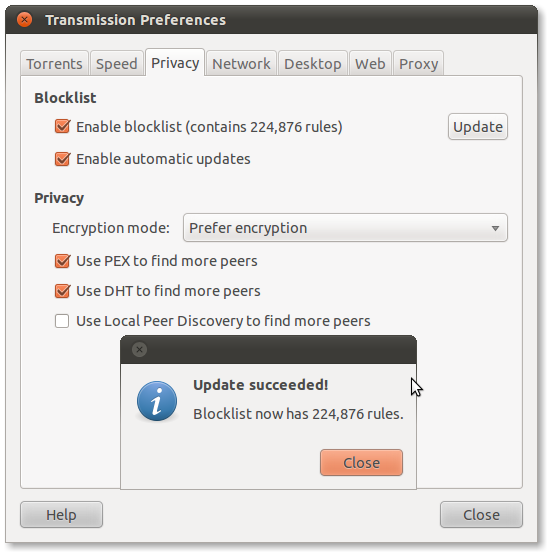

افتح ناقل الحركة واضغط على تحرير> تفضيلات (Linux) أو انتقال> تفضيلات (Mac OS). ثم انقر فوق خصوصية علامة التبويب (Linux) أو الأقران علامة تبويب (Mac OS).

ضمن مربع القائمة المنسدلة "وضع التشفير" ، حدد تفضل التشفير. سيظل هذا يقبل الاتصالات غير المشفرة عندما يكون هناك نقص في الاتصالات المشفرة المتاحة.

حاصرات IP

شيء آخر يمكنك القيام به هو استخدام مانع IP. تعمل هذه البرامج جنبًا إلى جنب مع جدار حماية موجود (لديك جدار حماية ، أليس كذلك؟) وعميل BitTorrent ويقومون بتصفية عناوين IP استنادًا إلى قوائم الحظر. مجموعات Blocklists هي مجموعة من عناوين IP التي تحتوي على مشاكل معروفة ، مثل المراقبة ونقل الرزم التالفة. مدى نجاحهم في المناقشة ، وليس هناك إجماع على ما إذا كانوا يفعلون أي شيء على الإطلاق. أحيانًا يتم حجب مواقع الويب والمتعقبات الجيدة ، وعليك السماح بها يدويًا.

إذا كنت شخصًا حذرًا ، فليس كذلكفكرة سيئة لتشغيل مانع IP فقط في القضية. وأكثرها شهرة هي PeerBlock for Windows و Moblock لنظام Linux ، ولإرسال كل من Mac و Linux القدرة على استخدام قائمة الحظر. يتيح PeerBlock ، بمجرد تثبيته ، تنزيل قوائم الحظر وتحديثها ويبدأ تلقائيًا في حظر عناوين IP.

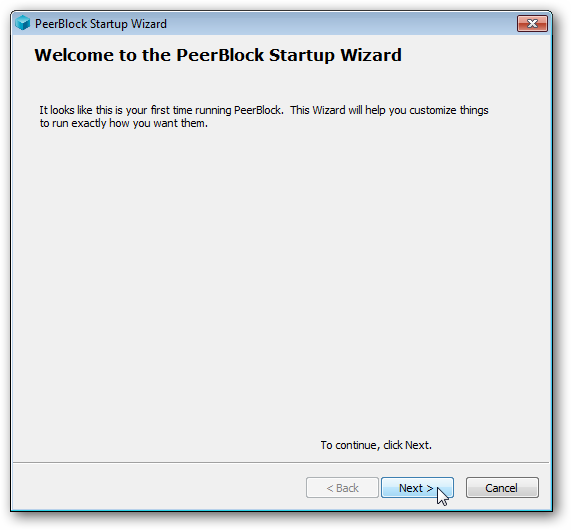

تثبيت وتكوين PeerBlock على ويندوز

تحميل PeerBlock من موقعه على الانترنت. النسخة التجريبية مستقرة إلى حد كبير وتوفر الميزات الأكثر فائدة ومتوافقة مع Windows XP و Vista و 7 (جميع الإصدارات).

التثبيت سهل للغاية ، وبمجرد الانتهاء من فتحه وفتح PeerBlock ، سيبدأ معالج التكوين. نجاح التالى.

في هذه الشاشة ، يمكنك اختيار أنواع قوائم الحظر المراد الاشتراك فيها. يمكنك أن ترى هنا أننا اخترنا P2P، وألقى في برامج التجسس لحسن التدبير كذلك. إذا كنت جديدًا في هذا النوع من الأشياء ، فمن الأفضل أن تختار السماح دائمًا بـ HTTP كذلك ، لأنه يسمح لجميع حركة المرور من خلال هذا المنفذ. إذا لم تختر هذا الخيار ، فقد يتأثر التصفح الخاص بك ، وستجد نفسك مضطرًا للسماح لمواقع ويب معينة يدويًا. انقر التالى عندما تنتهي

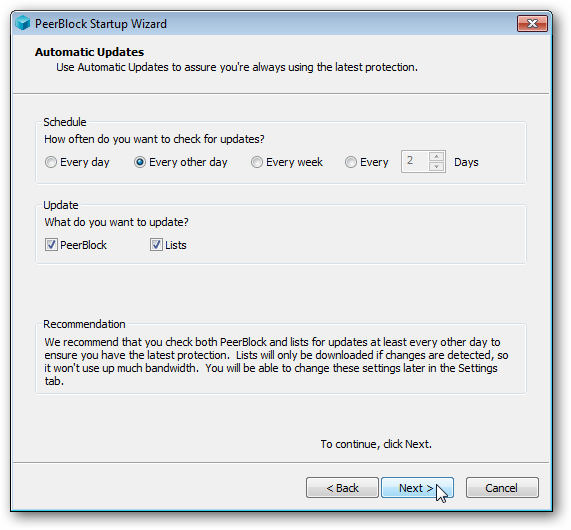

بعد ذلك ، يمكنك اختيار تحديد موعد وعدد مرات التحديث. الوضع الافتراضي جيد تمامًا هنا ، لذا انقر فوق التالى.

سترى نافذة منبثقة وسيتم تحديث قوائم الحظر المحددة تلقائيًا. بمجرد الانتهاء ، قريب لن يظهر الزر باللون الرمادي ويمكنك النقر فوقه.

سيتم الترحيب بك من خلال شاشة PeerBlock الرئيسية ،حيث يمكنك عرض محفوظات المحاولات المحظورة للوصول إلى جهاز الكمبيوتر الخاص بك وإدارة قوائمك والتحقق من التحديثات يدويًا وما إلى ذلك. يمكنك الخروج عبر الأيقونة في علبة النظام.

حظر عناوين IP على نظامي التشغيل Linux و Mac OS

Moblock هو أقوى قليلا ومعقدة ، وعلى الرغم من وجود واجهة المستخدم الرسومية التي تحمل اسم Mobloquer ، إلا أنها ليست نزهة في الحديقة لإعدادها. علاوة على ذلك ، فهو يعمل فقط على نظام التشغيل Linux ، ولا توجد مجموعة واسعة من الأدوات القابلة للمقارنة المتوفرة على نظام التشغيل Mac OS والتي تعمل أيضًا. من باب الصدفة بالنسبة لنا ، ومع ذلك ، يمكن لـ Transmission تنزيل قوائم الحظر واستخدامها بسهولة بالغة!

افتح ناقل الحركة واضغط على تحرير> تفضيلات (Linux) أو انتقال> تفضيلات (Mac OS). ثم انقر فوق خصوصية علامة التبويب (Linux) أو الأقران علامة تبويب (Mac OS) مرة أخرى.

انقر فوق علامات الاختيار الموجودة بجوار تمكين قائمة الحظر و تمكين التحديثات التلقائية مربعات ، ومن ثم انقر فوق تحديث زر. سوف يقوم ناقل الحركة بتنزيل قائمة الحظر P2P واستخدامها تلقائيًا وسيعرض العدد الإجمالي للقواعد التي يتم اتباعها. هذا هو!

بتتبع خاص

الحفاظ على الأمان أمر مهم لأنك لا تعرفمن أو ما هو هناك. ولكن ، ماذا لو كان لديك مصدر موثوق؟ تعمل أجهزة التتبع الخاصة كحل مثالي على المدى الطويل بسبب بعض الأسباب الرئيسية:

- مجتمع مغلق وموثوق به: تعقب يتطلب التسجيل وهناكعملية الفرز. يمكن أن يؤدي انتهاك القواعد إلى الحظر ، وفي كثير من الحالات ، إذا قام الأشخاص الذين تدعوهم إلى المجتمع بعمل شيء للحظر ، فسيتم حظرك أيضًا. على الرغم من أن هذا قد يبدو وكأنه غيوم عاصفة تلوح في الأفق ، طالما كنت حريصًا على أن تكون في مأمن من معظم التهديدات وكذلك حال الجميع.

- قواعد اتصال صارمة: يسمح فقط للعملاء والأساليب المعتمدة. يعمل هذا على تقليل نسب المستخدمين المزيفة ، والتسكع ، وما إلى ذلك ، وفي نفس الوقت يحدد كيفية إجراء اتصالات لزيادة السرعة والأمان.

- معايير السيول: تحتوي الملفات التي تم تحميلها على معايير للجودة والتنسيق ، فضلاً عن كونها خالية من الفيروسات والبرامج الضارة. معظم أجهزة تتبع تتطلب معاينات لإلغاء الغموض من السيول مماثلة.

- نسب: كل مستخدم مطلوب للحفاظ على بعضنسبة التحميلات إلى التنزيلات. غالبًا ما يتم الحكم على ذلك عبر إجمالي المبلغ بالميجابايت ، على الرغم من أن إضافة السيول الجديدة يمكن أن تمنحك مكافأة ، أو قد يكون هناك امتيازات تعتمد على التبرع. يضمن ذلك توفر الملفات بشكل كبير ويساعد في السرعة ، على الرغم من أن هذا يختلف باختلاف السيول الفردية.

كما ترون ، وهذا يشكل جيدة جداحل طويل الأجل للعديد من المشكلات التي قد تواجهها أثناء استخدام BitTorrent. تحصل على الكثير من الامتيازات عندما تنضم إلى متتبع خاص ، وهناك الكثير منها. الجانب السلبي الرئيسي هو أنه عليك الانتظار للتسجيل أو العثور على شخص آخر يمكنه إرسال دعوة لك ، والتي قد تستغرق بعض الوقت.

إذا كنت من النوع الحذر ، فلن يكون مؤلمًاادمج هذه الاستراتيجيات لتخفيف تهديدات الأمان والخصوصية. نظرًا لأن الجريمة الإلكترونية تمثل خطرًا حقيقيًا للغاية ، فمن الجيد التحكم في أمان الكمبيوتر من خلال أدوات مثل هذه ، دون المساس بنشاطك على الإنترنت. ومع ذلك ، فإن أهم شيء يمكنك القيام به هو اتخاذ قرارات ذكية ، سواء فيما تنزله أو إلى أين تذهب ، وتبقى على اطلاع بما يوجد هناك. إجراء البحوث الخاصة بك هو أفضل طريقة للبقاء آمنة.

تحرير: تم إصلاح علامة التبويب تحت تفضيلات النقل على نظام التشغيل Mac OS. يشير الآن بشكل صحيح إلى علامة التبويب أقرانه.