Først opdaget i 2016 overtog Mirai botnet et hidtil uset antal enheder og behandlede massiv skade på internettet. Nu er det tilbage og farligere end nogensinde.

Den nye og forbedrede Mirai inficerer flere enheder

Den 18. marts, 2019, sikkerhedsforskere ved PaloAlto Networks afslørede, at Mirai er blevet justeret og opdateret for at nå det samme mål i større skala. Forskerne fandt, at Mirai brugte 11 nye eksporter (bringer det samlede beløb til 27), og en ny liste over standardadministrationsoplysninger til at prøve. Nogle af ændringerne er målrettet mod forretningshardware, inklusive LG Supersign TV og WePresent WiPG-1000 trådløse præsentationssystemer.

Mirai kan være endnu mere potent, hvis den kan overtage forretningshardware og commandeer-forretningsnetværk. Som Ruchna Nigam, en senior trusselforsker med Palo Alto Networks, udtrykker det:

Disse nye funktioner giver botnet et stortangreb overflade. Især målretning af virksomhedsforbindelser giver det også adgang til større båndbredde, hvilket i sidste ende resulterer i større ildkraft til botnet for DDoS-angreb.

Denne variant af Miria fortsætter med at angribeforbrugerrutere, kameraer og andre netværksforbundne enheder. Til destruktive formål, jo flere inficerede enheder, desto bedre. Noget ironisk nok blev den ondsindede nyttelast hostet på et websted, der promoverede en virksomhed, der beskæftigede sig med "Elektronisk sikkerhed, integration og alarmovervågning."

Mirai er et botnet, der angriber IOT-enheder

Hvis du ikke kan huske det, i 2016 Mirai botnetsyntes at være overalt. Det målrettede routere, DVR-systemer, IP-kameraer og mere. Disse kaldes ofte Internet of Things (IoT) enheder og inkluderer enkle enheder som termostater, der opretter forbindelse til internettet. Botnets fungerer ved at inficere grupper af computere og andre internetforbundne enheder og derefter tvinge de inficerede maskiner til at angribe systemer eller arbejde på andre mål på en koordineret måde.

Mirai gik efter enheder med standardadministratorlegitimationsoplysninger, enten fordi ingen ændrede dem, eller fordi producenten hardkodede dem. Botnet overtog et massivt antal enheder. Selv hvis de fleste af systemerne ikke var meget magtfulde, kunne de store antal, der arbejdede, arbejde sammen for at opnå mere end en magtfuld zombie-computer kunne på egen hånd.

Mirai overtog næsten 500.000 enheder. Ved hjælp af dette grupperede botnet af IoT-enheder lamlede Mirai tjenester som Xbox Live og Spotify og websteder som BBC og Github ved at målrette direkte mod DNS-udbydere. Med så mange inficerede maskiner blev Dyn (en DNS-udbyder) fjernet af et DDOS-angreb, der så 1,1 terabyte trafik. Et DDOS-angreb fungerer ved at oversvømme et mål med en enorm mængde internet-trafik, mere end målet kan håndtere. Dette bringer offerets websted eller service til et gennemsøgning eller tvinger det helt ud af internettet.

De originale skabere af Marai botnetsoftware blev arresteret, erklæret skyldig og givet prøvetid. Et stykke tid blev Mirai lukket ned. Men nok af koden overlevede for andre dårlige skuespillere til at overtage Mirai og ændre den for at passe til deres behov. Nu er der en anden variant af Mirai derude.

RELATEREDE: Hvad er et botnet?

Sådan beskytter du dig mod Mirai

Mirai bruger ligesom andre botnets kendte udnyttelser tilangribe enheder og kompromittere dem. Det forsøger også at bruge kendte standard loginoplysninger til at arbejde ind i enheden og overtage den. Så dine tre bedste beskyttelseslinjer er lige frem.

Opdater altid firmware (og software) tilalt hvad du har i dit hjem eller din arbejdsplads, der kan oprette forbindelse til internettet. Hacking er et katte- og musespil, og når en forsker opdager en ny udnyttelse, følger patches for at rette problemet. Botnets som denne trives på enheder, der ikke er sendt, og denne Mirai-variant er ikke anderledes. Udnyttelserne, der målretter virksomhedshardware, blev identificeret sidste september og i 2017.

RELATEREDE: Hvad er firmware eller mikrokode, og hvordan kan jeg opdatere min hardware?

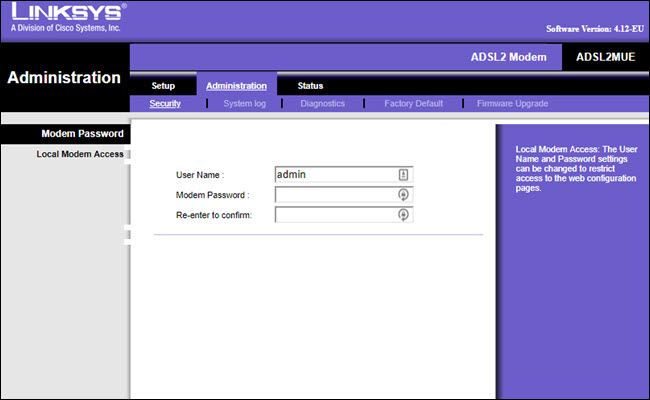

Skift dine enheds administratoroplysninger(brugernavn og adgangskode) så hurtigt som muligt. For routere kan du gøre dette i din routers webgrænseflade eller mobilapp (hvis den har en). For andre enheder, du logger på med deres standard brugernavn eller adgangskoder, skal du læse enhedens manual.

Hvis du kan logge ind med admin, password eller atomt felt, skal du ændre dette. Sørg for at ændre standardoplysningerne, når du opretter en ny enhed. Hvis du allerede har konfigureret enheder og forsømmer at ændre adgangskoden, skal du gøre det nu. Denne nye variant af Mirai er målrettet mod nye kombinationer af standardbrugernavne og adgangskoder.

Hvis din enhedsproducent stoppede med at frigive nye firmwareopdateringer, eller den hardkodede administratoroplysningerne, og du ikke kan ændre dem, kan du overveje at udskifte enheden.

Den bedste måde at kontrollere er at starte ved dinproducentens websted. Find supportsiden for din enhed, og kig efter eventuelle meddelelser om firmwareopdateringer. Kontroller, hvornår den sidste blev frigivet. Hvis det er mange år siden en firmwareopdatering, understøtter producenten sandsynligvis ikke længere enheden.

Du kan finde instruktioner til at ændreadministrationsoplysninger på enhedsproducentens supportwebsted også. Hvis du ikke kan finde nylige firmwareopdateringer eller en metode til at ændre enhedens adgangskode, er det sandsynligvis tid til at udskifte enheden. Du ønsker ikke at efterlade noget permanent sårbart forbundet til dit netværk.

Udskiftning af dine enheder kan virke drastisk, men hvisde er sårbare, det er din bedste mulighed. Botnet som Mirai forsvinder ikke. Du skal beskytte dine enheder. Og ved at beskytte dine egne enheder beskytter du resten af internettet.