Kuva: Benjamin Gustafsson

Aina kun muodostat yhteyksiä mihin tahansaVerkon ulkopuolella, turvallisuudesta tulee olla huolenaihe, ja tämä pätee kaksinkertaisesti BitTorrent-käyttäjiin, jotka saavat tietoja kaikenlaisista tuntemattomista lähteistä. Näin suojelet itseäsi.

merkintä: Tämä on sarjamme kolmas osa, joka selittääBitTorrent - muista lukea sarjan ensimmäinen osa, jossa selitimme, mikä BitTorrent on ja miten se toimii, ja sitten toinen osa, jossa selitimme kuinka luoda omia torrentejasi.

Turvallisuusuhat

On tärkeää ymmärtää, minkä tyyppisiä uhkia on olemassa, jotta ne voidaan tehokkaasti estää, joten katsotaanpa nyt.

Viruksia ja muita haittaohjelmia on enitenuhkien perusteet. Lataamasi tiedostot ovat ulkomaisia, ja niitä tulee käsitellä sellaisinaan; skannaa ne heti lataamisen jälkeen. Useimmissa suurimmissa viruksentorjuntaohjelmissa on kyky lisätä kansioita automaattista tarkistusta varten, mikä on todennäköisesti ihanteellinen ratkaisu, jos sinulla ei ole aikaa tai et halua tuhlata työtä tekemällä asioita käsin.

Kuva: fitbloggersguide

Vakavammalta puolelta sen ei pitäisi olla mitäänyllättää, että IP-osoitteesi on erittäin helppo jäljittää. Vaikka monilla ihmisillä ei ole koskaan ollut ongelmia, se ei tarkoita, että sinun ei pitäisi huolehtia asioista. Sen lisäksi, että ihmiset vain salakuuntelevat yhteyksiäsi, latauksesi voivat kärsiä. "Huono liikenne" -tapahtumia on yhä enemmän, ja ikätovereita, jotka lähettävät vioittuneita tietoja vastauksena BitTorrent-puheluihin, pakottavat käyttäjät joutumaan lataamaan kyseiset osiot tiedostoistaan uudelleen. Käyttäjien, jotka siirtävät tekijänoikeuksia loukkaavaa materiaalia, on myös huolehdittava siitä, että ne jäävät kiinni samoilla tavoilla. Me, How-To Geek, emme tietenkään suvaitse piratismia, mutta tuemme turvallisuutta, ja paras tapa pysyä turvassa on pysyä ajan tasalla.

salaus

Yksi tapa auttaa näiden ongelmien lievittämisessä onOta salaus yhteysillesi. Tämä estää katsojia ymmärtämästä kahden vertaisverkon välillä lähetettyjä tietoja, vaikka se ei estä heitä näkemästä IP-osoitteitaan tai tiettyjä tietoja seurannasta, kuten siirretyn tiedon määrää.

Tämä ei kuitenkaan ole täydellinen ratkaisu. Salaus on tuettava myös ikätovereidesi toimesta, eikä heidän asiakkaidensa ole välttämättä asetettu käyttämään sitä. Jotkut jäljittäjät eivät edes salli salausta, mutta jos sinun on, se ei ole huono idea ottaa käyttöön mieluummin salatut yhteydet, mutta sallivat salaamattomat siirrot, jos niitä ei ole.

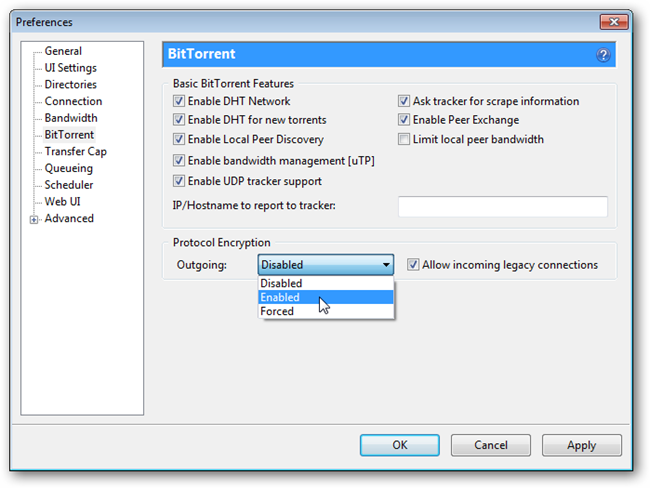

Ota salaus käyttöön uTorrent-sovelluksessa

Avaa uTorrent, mene Valinnat> Asetuksetja napsauta sitten mistä se sanoo BitTorrent vasemmalla.

Valitse kohta, jonka otsikossa on ”Protokollasalaus” käytössä ja napsauta Salli saapuvat vanhat yhteydet. Tämä sallii lähtevän salauksen, mutta silti hyväksyy salaamattomat yhteydet, kun salattuja yhteyksiä ei ole saatavana.

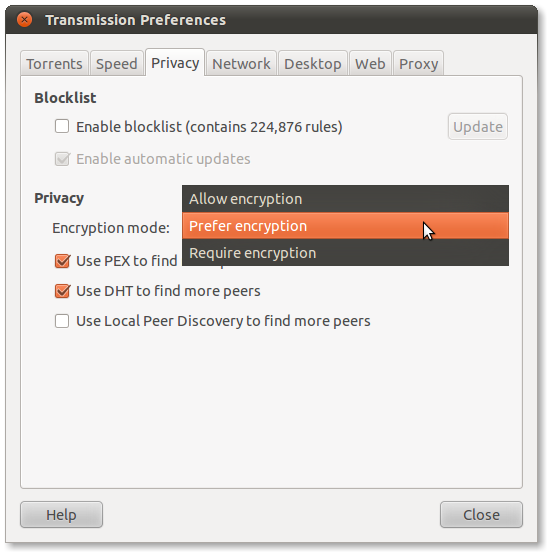

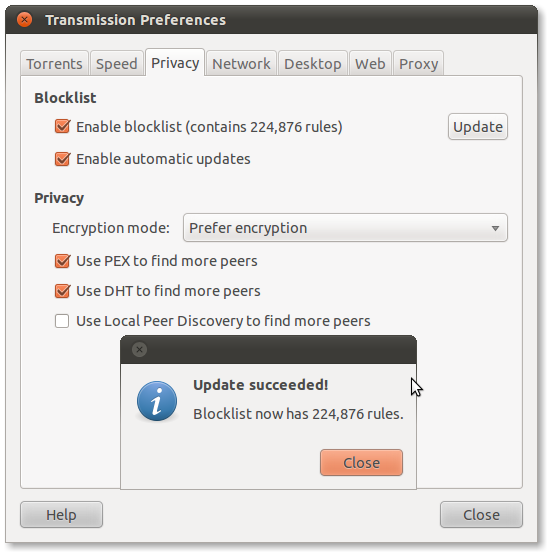

Ota salaus käyttöön lähetyksessä

Avaa lähetys ja napsauta Muokkaa> Asetukset (Linux) tai Vaihteisto> Asetukset (Mac käyttöjärjestelmä). Napsauta sitten yksityisyys välilehti (Linux) tai Peers -välilehti (Mac OS).

Valitse avattavasta ”Salaustila” -ruudusta Mieluummin salaus. Tämä hyväksyy edelleen salaamattomat yhteydet, kun salattuja yhteyksiä ei ole käytettävissä.

IP-estäjät

Toinen asia, jonka voit tehdä, on käyttää IP-estäjää. Nämä ohjelmat toimivat olemassa olevan palomuurin (sinulla sinulla on palomuuri, eikö sinulla?) Ja BitTorrent-asiakasohjelman rinnalla, ja ne suodattavat IP-osoitteet estolistojen perusteella. Blocklists yhdistää IP-alueita, jotka sisältävät tunnettuja ongelmia, kuten seuranta ja huono paketinsiirto. Kuinka hyvin he työskentelevät, käydään keskustelua, eikä ole yksimielisyyttä siitä, tekevätkö he mitään. Verkkosivustot ja seurantalaitteet, jotka ovat hienoja, joskus tukkeutuvat, ja sinun on sallittava ne manuaalisesti.

Jos olet kuitenkin varovainen, se ei olehuono idea käyttää IP-estäjää joka tapauksessa. Tunnetuimpia niistä ovat PeerBlock Windowsille ja Moblock Linuxille, ja sekä Mac- että Linux-tiedonsiirrossa on kyky käyttää estoluetteloa. Asennetun PeerBlock-sovelluksen avulla voit ladata ja päivittää estolistoja ja alkaa automaattisesti estää IP-osoitteita.

Asenna ja määritä PeerBlock Windows-käyttöjärjestelmään

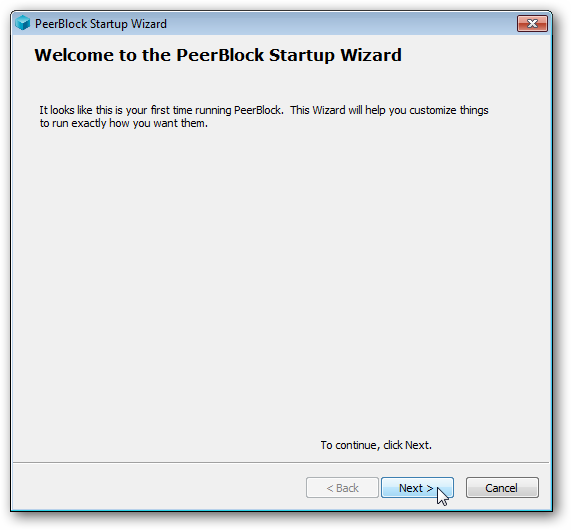

Lataa PeerBlock heidän verkkosivustoltaan. Beeta on melko vakaa ja tarjoaa hyödyllisimmät ominaisuudet, ja se on yhteensopiva Windows XP: n, Vistan ja 7: n (kaikki versiot) kanssa.

Asennus on helppoa, ja kun se on valmis ja kun avaat PeerBlockin, se käynnistää määritystoiminnon. Osuma Seuraava.

Tällä näytöllä voit valita, minkä tyyppisiä estolistoja tilata. Voit nähdä täällä, että valitsimme P2P, ja heitti vakoiluohjelmat myös hyviksi toimenpiteiksi. Jos olet uusi tämän tyyppisissä asioissa, se on todennäköisesti paras valita Salli aina HTTP samoin, koska se sallii kaiken liikenteen sataman kautta. Jos et valitse tätä vaihtoehtoa, selailu saattaa vaikuttaa siihen, ja joudut sallimaan tiettyjen verkkosivustojen manuaalisen sallimisen. Klikkaus Seuraava kun olet valmis.0

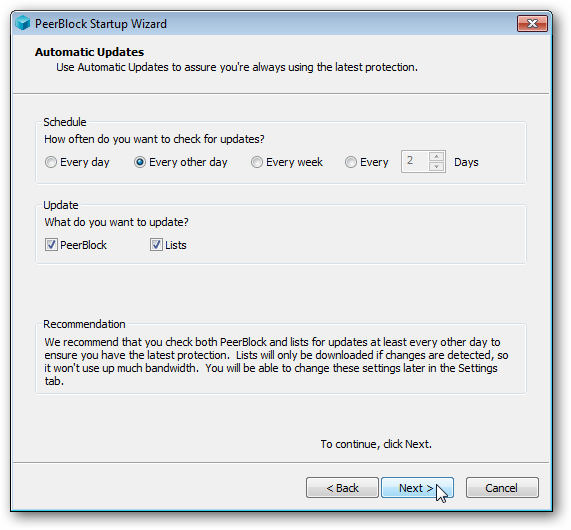

Seuraavaksi voit valita aikataulun, mitä ja kuinka usein päivittää. Oletusarvot ovat täällä täysin hienoja, joten napsauta Seuraava.

Näet ponnahdusikkunan, ja valitut estoluettelot päivittyvät automaattisesti. Kun he ovat valmistuneet, kiinni -painike ei ole harmaana, ja voit napsauttaa sitä.

Sinut tervehditään PeerBlock-pääruudulla,jossa voit tarkastella tietokonetta käyttäneiden estettyjen yritysten historiaa, hallita luetteloita, tarkistaa päivitykset manuaalisesti ja niin edelleen. Voit poistua ilmaisinalueella olevan kuvakkeen kautta.

IP-osoitteiden estäminen Linuxissa ja Mac OS: ssä

Moblock on hiukan tehokkaampi jamonimutkainen, ja vaikka saatavana on käyttöliittymä nimeltä Mobloquer, se ei ole kävelymatka puistossa perustamiseen. Lisäksi se toimii vain Linuxissa, eikä Mac OS -käyttöjärjestelmässä ole tarjolla laajaa valikoimaa vertailukelpoisia työkaluja, jotka toimisivat myös. Meille suotuisasti, mutta siirto voi ladata ja käyttää lohkolistoja erittäin helposti!

Avaa lähetys ja napsauta Muokkaa> Asetukset (Linux) tai Vaihteisto> Asetukset (Mac käyttöjärjestelmä). Napsauta sitten yksityisyys välilehti (Linux) tai Peers -välilehti (Mac OS) jälleen kerran.

Napsauta Ota estolista käyttöön ja Ota automaattiset päivitykset käyttöön ja napsauta sitten Päivittää painiketta. Lähetys lataa ja käyttää automaattisesti P2P-estolistaa ja näyttää noudatettujen sääntöjen kokonaismäärän. Se siitä!

Yksityiset jäljittäjät

Turvallisuus on tärkeää, koska et tiedäkuka (tai mikä) on siellä. Mutta entä jos sinulla olisi luotettava lähde? Yksityiset seurantalaitteet toimivat ihanteellisena pitkän aikavälin ratkaisuna muutamista tärkeistä syistä:

- Suljettu, luotettu yhteisö: Seuranta vaatii rekisteröinnin ja onseulontaprosessi. Sääntöjen rikkominen voi johtaa kieltoon, ja monissa tapauksissa, jos kutsut yhteisöön ihmisiä tekemään jotain kiellettyä saadaan myös kielto. Vaikka tämä saattaa tuntua uhkaavasta myrskypilvestä, niin kauan kuin olet varovainen, olet turvassa useimmilta uhilta ja niin myös kaikki muut.

- Tiukat yhteyssäännöt: Vain hyväksytyt asiakkaat ja menetelmät ovat sallittuja. Tämä vähentää käyttäjien faking-suhteita, suihkuttamista jne. Ja sanelee samanaikaisesti kuinka yhteydet tulisi luoda nopeuden ja turvallisuuden maksimoimiseksi.

- Torrentin standardit: Lähetetyillä tiedostoilla on laatu- ja muotovaatimukset, samoin kuin viruksilla ja haittaohjelmilla. Useimmat seurantalaitteet vaativat esikatselun samanlaisten torrentien yksilöimiseksi.

- suhdeluvut: Jokaisen käyttäjän on ylläpidettävä tiettyälatausten suhde latauksiin. Tätä arvioidaan usein kokonaismäärän perusteella Mt: na, vaikka uusien torrentien lisääminen voi antaa sinulle bonuksen tai lahjoituspohjaisia etuuksia voi olla. Tämä varmistaa, että tiedostoilla on korkea käytettävyys, ja auttaa nopeuteen, vaikka tämä tosin vaihtelee yksittäisten torrentien mukaan.

Kuten huomaat, tämä on aika hyväpitkän aikavälin ratkaisu moniin asioihin, joihin voit mahdollisesti kohdata käyttäessäsi BitTorrentia. Saat paljon etuja, kun liittyt yksityiseen seurantaan, ja siellä on monia. Suurin haittapuoli on, että sinun on odotettava rekisteröintiä tai muuten löydettävä joku, joka voi lähettää sinulle kutsun, mikä voi viedä jonkin aikaa.

Jos olet varovainen tyyppi, se ei haittaayhdistä nämä strategiat turvallisuus- ja yksityisyysuhkien lieventämiseksi. Tietoverkkorikollisuuden ollessa hyvin todellinen vaara, on hyvä idea hallita tietokoneesi turvallisuus näiden kaltaisten työkalujen avulla vaarantamatta Internet-toimintaa liikaa. Tärkein asia, jonka voit kuitenkin tehdä, on tehdä älykkäitä päätöksiä sekä lataamissasi että lähteessäsi ja pysyä ajan tasalla siitä, mitä siellä on. Tutkimuksen tekeminen on paras tapa pysyä turvassa.

Muokkaa: Mac OS: n Lähetysasetukset-välilehti on korjattu. Se viittaa nyt oikein Vertaisvälilehteen.