Applen iOS ei ole läheskään yhtä haavoittuvainenhaittaohjelmia kuten Windows on, mutta se ei ole täysin läpäisemätön. ”Kokoonpanoprofiilit” ovat yksi mahdollinen tapa tartuttaa iPhone tai iPad vain lataamalla tiedosto ja hyväksymällä kehotus.

Tätä haavoittuvuutta ei käytetä hyväksi todellisessa maailmassa. Se ei ole asia, josta sinun pitäisi olla erityisen huolissasi, mutta se on muistutus siitä, ettei mikään alusta ole täysin turvallinen.

Mikä on kokoonpanoprofiili?

Kokoonpanoprofiilit luodaan Applen kanssaiPhonen määritysapuohjelma. Ne on tarkoitettu IT-osastoille ja matkapuhelinoperaattoreille. Näillä tiedostoilla on .mobileconfig-tiedostotunniste, ja ne ovat käytännössä helppo tapa jakaa verkkoasetukset iOS-laitteille.

Esimerkiksi kokoonpanoprofiili voi sisältääWi-Fi, VPN, sähköposti, kalenteri ja jopa pääsykoodin rajoitusasetukset. IT-osasto voi jakaa kokoonpanoprofiilin työntekijöilleen, jotta he voivat nopeasti määrittää laitteensa muodostamaan yhteyden yritysverkkoon ja muihin palveluihin. Matkapuhelinoperaattori voi jakaa konfigurointiprofiilitiedoston, joka sisältää sen tukiasema- (APN) asetukset, jolloin käyttäjät voivat helposti määrittää laitteen solutietoasetukset ilman, että sinun on annettava kaikki tiedot manuaalisesti.

Toistaiseksi niin hyvä. Haitallinen henkilö voisi kuitenkin teoreettisesti luoda omia kokoonpanotiedostojaan ja levittää niitä. Profiili voi määrittää laitteen käyttämään haitallista välityspalvelinta tai VPN: ää, jolloin hyökkääjä voi tehokkaasti valvoa kaiken verkon kautta tapahtuvaa toimintaa ja ohjata laitteen tietokalastelusivustoille tai vahingollisille sivuille.

Asetusprofiileja voidaan käyttää myös sertifikaattien asentamiseen. Jos haittaohjelma asennettiin, hyökkääjä voi tehokkaasti esiintyä turvallisissa verkkosivustoissa, kuten pankeissa.

Kuinka kokoonpanoprofiilit voidaan asentaa

Kokoonpanoprofiilit voidaan jakaauseilla eri tavoilla. Eniten huolenaiheita ovat sähköpostien liitteet ja verkkosivujen tiedostot. Hyökkääjä voi luoda tietojenkalastelusähköpostin (todennäköisesti kohdennetun keihäänkyselypostin), joka rohkaisee yrityksen työntekijöitä asentamaan sähköpostiin liitetyn haitallisen määritysprofiilin. Tai hyökkääjä voi perustaa tietojenkalastelusivuston, joka yrittää ladata kokoonpanoprofiilitiedoston.

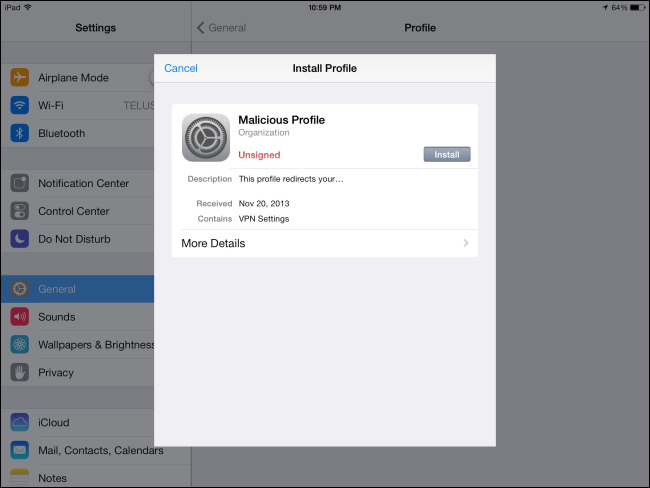

Kun kokoonpanoprofiili on ladattu, iOSnäyttää tietoja profiilin sisällöstä ja kysyy, haluatko asentaa sen. Olet vaarassa vain, jos päätät ladata ja asentaa haitallisen määritysprofiilin. Tietysti monet reaalimaailman tietokoneet ovat saaneet tartunnan, koska käyttäjät suostuvat lataamaan ja käyttämään haitallisia tiedostoja.

SAMANKALTAISET Kaikki "Virukset" Eivät Ole Viruksia: 10 Haittaohjelman Termiä

Konfigurointiprofiili voi tartuttaa vainlaite rajoitetulla tavalla. Se ei voi replikoitua viruksen tai madon tavoin, eikä se voi piiloutua näkymästä kuin juurikoodi. Se voi osoittaa laitteen vain haitallisille palvelimille ja asentaa vahingollisia varmenteita. Jos kokoonpanoprofiili poistetaan, haitalliset muutokset poistetaan.

Asennettujen määritysprofiilien hallinta

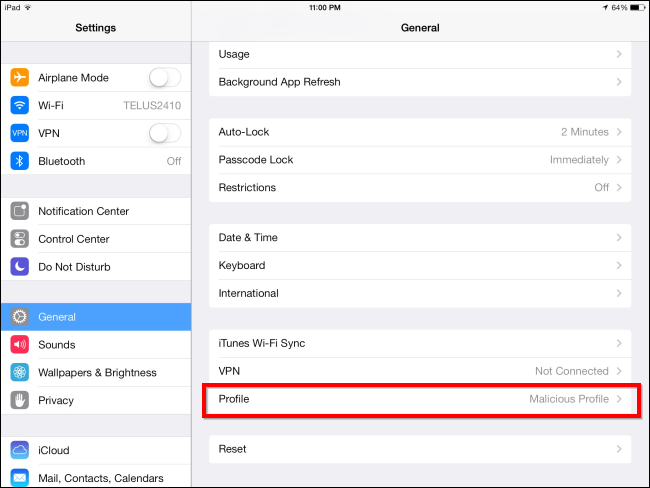

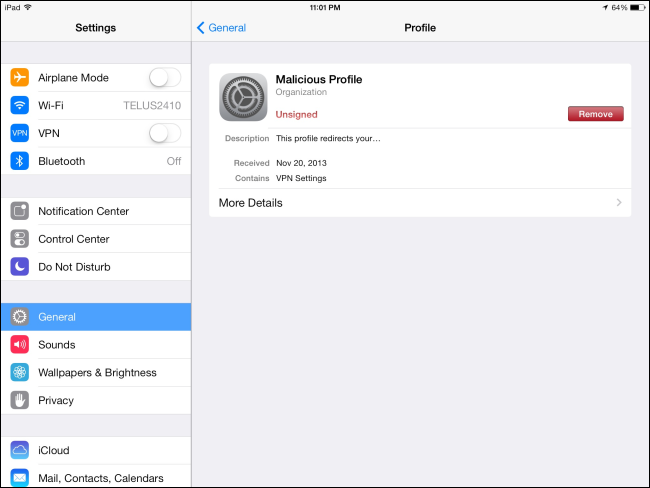

Voit nähdä, onko sinulla mitään määrityksiäasennetut profiilit avaamalla Asetukset-sovellus iPhonessa, iPadissa tai iPod Touchissa ja napauttamalla Yleinen-luokkaa. Etsi luettelon alaosasta Profiili-vaihtoehto. Jos et näe sitä Yleiset-ruudussa, sinulla ei ole asennusprofiileja.

Jos näet vaihtoehdon, voit napauttaa sitä nähdäksesi asennetut kokoonpanoprofiilit, tarkistaa ne ja poistaa kaikki tarvitsemasi.

Hallittuja iOS-laitteita käyttävät yritykset voivat estääkäyttäjät asentavat laitteisiinsa lisämääritysprofiileja. Yritykset voivat myös kysyä hallittuja laitteitaan selvittääkseen, onko niissä asennettu ylimääräisiä kokoonpanoprofiileja, ja tarvittaessa poistamaan ne etänä. Hallittuja iOS-laitteita käyttävillä yrityksillä on tapa varmistaa, että kyseisiä laitteita ei tartuta vahingollisista kokoonpanoprofiileista.

Tämä on enemmän teoreettista haavoittuvuutta, kutenemme ole tietoisia siitä, että kukaan käyttäisi sitä aktiivisesti. Silti se osoittaa, että yksikään laite ei ole täysin turvallinen. Sinun tulee olla varovainen, kun lataat ja asennat mahdollisesti haitallisia asioita, olivatpa ne sitten suoritettavia ohjelmia Windowsissa tai kokoonpanoprofiileja iOS: ssä.