MacOS énorme permet la connexion root sans mot de passe. Voici le correctif

Une vulnérabilité nouvellement découverte dans macOS HighSierra permet à toute personne ayant accès à votre ordinateur portable de créer rapidement un compte root sans entrer de mot de passe, en contournant tous les protocoles de sécurité que vous avez configurés.

Il est facile d'exagérer les problèmes de sécurité. Ce n'est pas un de ces moments. C'est vraiment mauvais.

Comment fonctionne l'exploit

Attention: ne faites pas ça sur votre Mac! Nous vous montrons ces étapes pour montrer à quel point cet exploit est simple, mais le fait de les suivre rendra votre ordinateur peu sûr. Faire. Ne pas. Faire. Cette.

L'exploit peut être exécuté de plusieurs façons, maisLa manière la plus simple de voir comment cela fonctionne est dans les Préférences Système. L'attaquant n'a qu'à se diriger vers Utilisateurs et groupes, cliquez sur le verrou en bas à gauche, puis essayez de vous connecter en tant que «root» sans mot de passe.

La première fois que vous faites cela, étonnamment, une racineun compte sans mot de passe est créé. La deuxième fois, vous vous connecterez réellement en tant que root. Dans nos tests, cela fonctionne, que l'utilisateur actuel soit administrateur ou non.

Cela permet à l'attaquant d'accéder à toutes les préférences de l'administrateur dans les Préférences Système… mais ce n'est que le début, car vous avez créé un nouvel utilisateur root à l'échelle du système sans mot de passe.

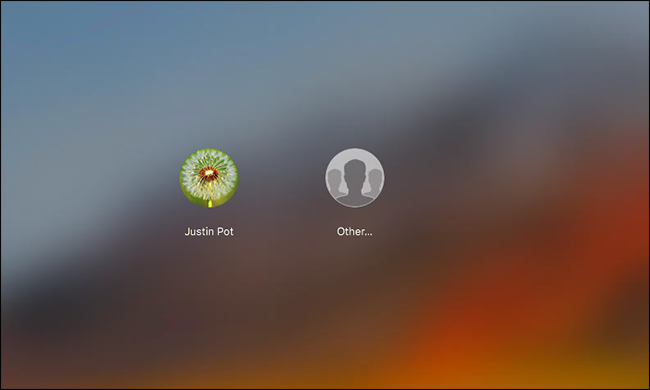

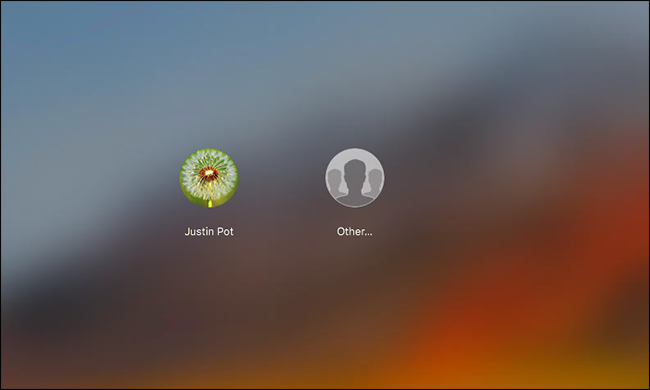

Après avoir suivi les étapes ci-dessus, l'attaquant peut alors se déconnecter et choisir l'option «Autre» qui apparaît sur l'écran de connexion.

À partir de là, l'attaquant peut entrer «root» comme nom d'utilisateur et laisser le champ de mot de passe vide. Après avoir appuyé sur Entrée, ils seront connectés avec des privilèges d'administrateur système complets.

Ils peuvent désormais accéder à n'importe quel fichier sur le disque, mêmes'il est autrement protégé par FileVault. Ils peuvent modifier le mot de passe de n'importe quel utilisateur, ce qui lui permet de se connecter et d'accéder à des éléments comme les e-mails et les mots de passe du navigateur.

Ceci est un accès complet. Tout ce que vous pouvez imaginer qu'un attaquant puisse faire, il peut le faire avec cet exploit.

Et selon les fonctionnalités de partage que vous avez activées, cela pourrait être possible à distance. Au moins un utilisateur a déclenché l'exploit à distance en utilisant le partage d'écran, par exemple.