BitLocker, iebūvētā šifrēšanas tehnoloģijaWindows, pēdējā laikā ir ieguvis dažus hitus. Nesenā izmantošana demonstrēja datora TPM mikroshēmas noņemšanu, lai iegūtu tās šifrēšanas atslēgas, un daudzi cietie diski sagrauj BitLocker. Šis ir ceļvedis, kā izvairīties no BitLocker kļūmēm.

Ņemiet vērā, ka visiem šiem uzbrukumiem ir nepieciešama fiziskapiekļuvi savam datoram. Tas ir viss šifrēšanas mērķis - apturēt zagli, kurš nozaga jūsu klēpjdatoru, vai kādam citam no piekļuves darbvirsmas personālajam datoram, neredzēt jūsu failus bez jūsu atļaujas.

Standarta BitLocker nav pieejams sistēmā Windows Home

Kaut arī gandrīz visi mūsdienu patērētāji darbojaspēc noklusējuma sistēmas tiek piegādātas ar šifrēšanu, Windows 10 joprojām nenodrošina šifrēšanu visos personālajos datoros. Mac, Chromebook datori, iPads, iPhone un pat Linux izplatījumi visiem lietotājiem piedāvā šifrēšanu. Bet Microsoft joprojām neveido BitLocker komplektu ar Windows 10 Home.

Dažiem datoriem var būt līdzīga šifrēšanatehnoloģija, kuru Microsoft sākotnēji sauca par “ierīces šifrēšanu” un tagad dažreiz sauc par “BitLocker ierīces šifrēšanu”. Mēs to apskatīsim nākamajā sadaļā. Tomēr šī ierīces šifrēšanas tehnoloģija ir ierobežotāka nekā pilna BitLocker.

Kā uzbrucējs to var izmantot: Nav nepieciešami ekspluatācijas veidi! Ja jūsu Windows mājas dators vienkārši nav šifrēts, uzbrucējs var noņemt cieto disku vai ielādēt citu datora operētājsistēmu, lai piekļūtu jūsu failiem.

Atrisinājums: Samaksājiet USD 99 par Windows 10 Professional jaunināšanu un iespējojiet BitLocker. Jūs varētu arī apsvērt iespēju izmēģināt citu šifrēšanas risinājumu, piemēram, VeraCrypt, TrueCrypt pēcteci, kurš ir bezmaksas.

SAISTĪTI: Kāpēc Microsoft iekasē 100 USD par šifrēšanu, kad visi citi to dod?

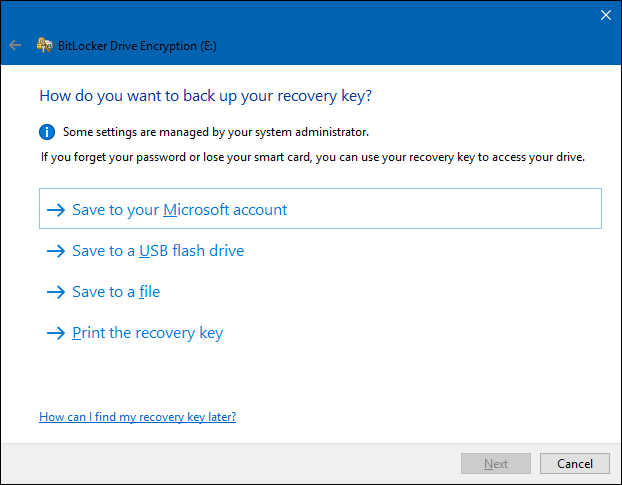

BitLocker dažreiz jūsu atslēgu augšupielādē Microsoft

Daudziem mūsdienu Windows 10 personālajiem datoriem ir noteikta veidašifrēšana ar nosaukumu “ierīces šifrēšana”. Ja jūsu dators to atbalsta, tas tiks automātiski šifrēts pēc pierakstīšanās datorā ar Microsoft kontu (vai domēna kontu korporatīvajā tīklā). Pēc tam atkopšanas atslēga tiek automātiski augšupielādēta Microsoft serveros (vai jūsu organizācijas serveros domēnā).

Tas pasargā jūs no failu pazaudēšanas - pat ja aizmirstat Microsoft konta paroli un nevarat pierakstīties, varat izmantot konta atkopšanas procesu un atgūt piekļuvi savai šifrēšanas atslēgai.

Kā uzbrucējs to var izmantot: Tas ir labāk nekā bez šifrēšanas. Tomēr tas nozīmē, ka Microsoft varētu būt spiests ar rīkojumu atklāt valdībai jūsu šifrēšanas atslēgu. Vai vēl sliktāk, uzbrucējs teorētiski varētu ļaunprātīgi izmantot Microsoft konta atkopšanas procesu, lai piekļūtu jūsu kontam un piekļūtu jūsu šifrēšanas atslēgai. Ja uzbrucējam bija fiziska piekļuve jūsu datoram vai tā cietajam diskam, viņš pēc tam varēja izmantot šo atkopšanas atslēgu, lai atšifrētu jūsu failus, neprasot jūsu paroli.

Atrisinājums: Samaksājiet USD 99 par jaunināšanu uz Windows 10 Professional, iespējojiet BitLocker, izmantojot vadības paneli, un pēc pieprasījuma tiek augšupielādēta atkopšanas atslēga uz Microsoft serveriem.

SAISTĪTI: Kā iespējot pilna diska šifrēšanu operētājsistēmā Windows 10

Daudzi cietvielu diski pārtrauc BitLocker šifrēšanu

Daži cietvielu diski reklamē atbalstu“Aparatūras šifrēšana.” Ja jūs savā sistēmā izmantojat šādu diskdzini un iespējojat BitLocker, Windows uzticēsies jūsu diskam veikt darbu un neveiks parastās šifrēšanas metodes. Galu galā, ja disks var veikt darbu ar aparatūru, tam vajadzētu būt ātrākam.

Pastāv tikai viena problēma: Pētnieki ir atklājuši, ka daudzi SSD to neievieš pareizi. Piemēram, Crucial MX300 pēc noklusējuma aizsargā jūsu šifrēšanas atslēgu ar tukšu paroli. Windows var apgalvot, ka BitLocker ir iespējots, taču tas, iespējams, faktiski nedara daudz fonā. Tas ir biedējoši: BitLocker nevajadzētu klusībā uzticēties SSD, lai veiktu darbu. Šī ir jaunāka funkcija, tāpēc šī problēma ietekmē tikai Windows 10, nevis Windows 7.

Kā uzbrucējs to varētu izmantot: Windows var teikt, ka BitLocker ir iespējots, betIespējams, ka BitLocker dīkstāvē sēž un ļauj SSD neizdoties droši šifrējot jūsu datus. Uzbrucējs, iespējams, varētu apiet slikti ieviesto šifrēšanu jūsu cietvielu diskā, lai piekļūtu jūsu failiem.

Atrisinājums: Mainiet sadaļu “Konfigurējiet aparatūras bāzes izmantošanufiksētu datu disku šifrēšana ”Windows grupas politikas opcijā“ Atspējots ”. Lai šīs izmaiņas stātos spēkā, pēc tam jāšifrē un atkārtoti jāšifrē disks. BitLocker pārtrauks uzticēties diskiem un visu darbu veiks programmatūrā, nevis aparatūrā.

SAISTĪTI: Jūs nevarat uzticēties BitLocker, lai šifrētu savu SSD operētājsistēmā Windows 10

TPM mikroshēmas var noņemt

Drošības pētnieks nesen demonstrējakārtējais uzbrukums. BitLocker glabā jūsu šifrēšanas atslēgu datora uzticamajā platformas modulī (TPM), kas ir īpašs aparatūras elements, kuram ir jābūt izturīgam pret viltojumiem. Diemžēl uzbrucējs varēja izmantot USD 27 FPGA plati un kādu atvērtā koda kodu, lai to iegūtu no TPM. Tas iznīcinātu aparatūru, taču ļautu iegūt atslēgu un apiet šifrēšanu.

Kā uzbrucējs to var izmantot: Ja uzbrucējam ir jūsu personālais dators, viņš teorētiski var apiet visas šīs iedomātā TPM aizsardzības, iejaucoties aparatūrā un izņemot atslēgu, kas, domājams, nav iespējams.

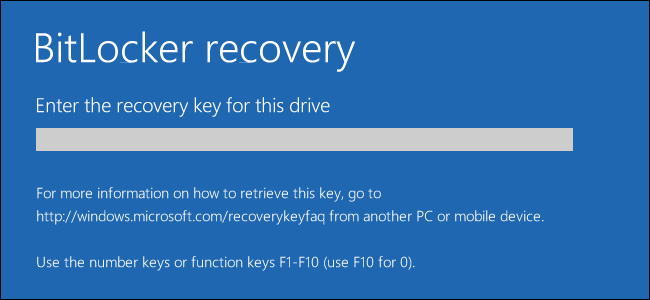

Atrisinājums: Konfigurējiet BitLocker, lai tas pieprasītu iepriekšējas sāknēšanas PINgrupas politikā. Opcija “Pieprasīt startēšanas PIN ar TPM” piespiedīs Windows izmantot PIN, lai TPM atbloķētu startējot. Kad dators tiks sāknēts, pirms Windows palaišanas būs jāievada PIN. Tomēr tas bloķēs TPM ar papildu aizsardzību, un uzbrucējs nevarēs iegūt atslēgu no TPM, nezinot jūsu PIN. TPM aizsargā pret brutālu spēku uzbrukumiem, tāpēc uzbrucēji nevarēs tikai uzminēt katru PIN kodu pa vienam.

SAISTĪTI: Kā iespējot BitLocker PIN pirms bootēšanas sistēmā Windows

Miega datori ir neaizsargātāki

Microsoft iesaka atspējot miega režīmu, kadizmantojot BitLocker maksimālai drošībai. Hibernācijas režīms ir labs - jums var būt nepieciešams, lai BitLocker pieprasītu PIN, kad pamodāt datoru no hibernācijas vai parasti palaižot datoru. Bet miega režīmā dators paliek ieslēgts ar šifrēšanas atslēgu, kas tiek glabāta RAM.

Kā uzbrucējs to var izmantot: Ja uzbrucējam ir jūsu dators, viņš to var pamodinātun pierakstieties. Operētājsistēmā Windows 10 viņiem var būt jāievada ciparu PIN. Izmantojot fizisku piekļuvi jūsu datoram, uzbrucējs var arī izmantot tiešo piekļuvi atmiņai (DMA), lai greifers jūsu sistēmas RAM saturu un iegūtu BitLocker atslēgu. Uzbrucējs varēja arī veikt aukstās palaišanas uzbrukumu - atsāknējiet tekošo datoru un satveriet atslēgas no RAM, pirms tie pazūd. Tas var būt saistīts pat ar saldētavas izmantošanu, lai pazeminātu temperatūru un palēninātu šo procesu.

Atrisinājums: Hibernējiet vai izslēdziet datoru, nevisatstājot to aizmigušu. Izmantojiet iepriekšējas sāknēšanas PIN, lai sāknēšanas process būtu drošāks un bloķētu aukstās sāknēšanas uzbrukumus - BitLocker, atsākot hibernāciju, būs nepieciešams arī PIN, ja tas ir iestatīts, lai sāknēšanas laikā būtu nepieciešams PIN. Sistēma Windows arī ļauj “atspējot jaunas DMA ierīces, kad šis dators ir bloķēts”, izmantojot arī grupas politikas iestatījumu - tas nodrošina zināmu aizsardzību pat tad, ja uzbrucējs saņem jūsu datoru tā darbības laikā.

SAISTĪTI: Vai jums vajadzētu apstāties, gulēt vai pārziemot klēpjdatoru?

Ja vēlaties lasīt vairāk par šo tēmu, Microsoft savā vietnē ir detalizēta dokumentācija Bitlocker drošībai.