Odkryty po raz pierwszy w 2016 r. Botnet Mirai przejął bezprecedensową liczbę urządzeń i spowodował ogromne szkody w Internecie. Teraz powraca i jest bardziej niebezpieczny niż kiedykolwiek.

Nowy i ulepszony Mirai infekuje więcej urządzeń

18 marca 2019 r. Badacze bezpieczeństwa w PaloAlto Networks ujawniło, że Mirai został ulepszony i zaktualizowany, aby osiągnąć ten sam cel na większą skalę. Naukowcy odkryli, że Mirai używa 11 nowych eksportów (w sumie do 27) oraz nowej listy domyślnych poświadczeń administratora do wypróbowania. Niektóre zmiany dotyczą sprzętu biznesowego, w tym telewizorów LG Supersign i bezprzewodowych systemów prezentacji WePresent WiPG-1000.

Mirai może być jeszcze potężniejszy, jeśli może przejąć sprzęt biznesowy i zarządzać sieciami biznesowymi. Jak mówi Ruchna Nigam, starszy badacz zagrożeń w Palo Alto Networks:

Te nowe funkcje zapewniają botnetowi duży rozmiarpowierzchnia ataku. W szczególności celowanie w łącza korporacyjne zapewnia również dostęp do większej przepustowości, co ostatecznie skutkuje większą siłą ognia botnetu dla ataków DDoS.

Ten wariant Mirii nadal atakujeroutery konsumenckie, kamery i inne urządzenia podłączone do sieci. W celach destrukcyjnych im więcej urządzeń zostanie zainfekowanych, tym lepiej. Jak na ironię złośliwy ładunek został umieszczony na stronie internetowej promującej firmę zajmującą się „elektronicznym bezpieczeństwem, integracją i monitorowaniem alarmów”.

Mirai to botnet atakujący urządzenia IOT

Jeśli nie pamiętasz, w 2016 r. Botnet Miraiwydawało się być wszędzie. Skierowany był do routerów, systemów DVR, kamer IP i innych. Są to często nazywane urządzeniami Internetu rzeczy (IoT) i obejmują proste urządzenia, takie jak termostaty łączące się z Internetem. Botnety działają poprzez infekowanie grup komputerów i innych urządzeń podłączonych do Internetu, a następnie zmuszanie zainfekowanych maszyn do atakowania systemów lub pracy nad innymi celami w skoordynowany sposób.

Mirai poszedł za urządzeniami z domyślnym adminempoświadczenia, albo dlatego, że nikt ich nie zmienił, albo dlatego, że producent je zakodował. Botnet przejął ogromną liczbę urządzeń. Nawet jeśli większość systemów nie była bardzo wydajna, same działające liczby mogły współpracować, aby osiągnąć więcej niż potężny komputer zombie.

Mirai przejęło prawie 500 000 urządzeń. Korzystając z tego zgrupowanego botnetu urządzeń IoT, Mirai sparaliżowało usługi, takie jak Xbox Live i Spotify, oraz strony internetowe, takie jak BBC i Github, bezpośrednio atakując dostawców DNS. Przy tak wielu zainfekowanych maszynach Dyn (dostawca DNS) został zniszczony przez atak DDOS, który spowodował 1,1 terabajta ruchu. Atak DDOS polega na zalaniu celu olbrzymią ilością ruchu internetowego, więcej niż cel jest w stanie obsłużyć. Spowoduje to zaindeksowanie witryny lub usługi ofiary lub całkowite wymuszenie wyłączenia jej z Internetu.

Oryginalni twórcy botnetu Maraioprogramowanie zostało aresztowane, przyznało się do winy i otrzymało warunki zawieszenia. Przez pewien czas Mirai został zamknięty. Ale wystarczająca część kodu przetrwała, aby inni źli aktorzy mogli przejąć Mirai i dostosować go do swoich potrzeb. Teraz jest jeszcze jeden wariant Mirai.

ZWIĄZANE Z: Co to jest botnet?

Jak się chronić przed Mirai

Mirai, podobnie jak inne botnety, wykorzystuje znane exploity doatakować urządzenia i narażać je na szwank. Próbuje również użyć znanych domyślnych danych logowania do pracy z urządzeniem i przejęcia go. Zatem trzy najlepsze linie ochrony są proste.

Zawsze aktualizuj oprogramowanie wewnętrzne (i oprogramowanie)wszystko, co masz w domu lub miejscu pracy, które może połączyć się z Internetem. Hakowanie to gra w kotka i myszkę, a gdy badacz odkryje nowy exploit, łatki podążają za rozwiązaniem problemu. Takie botnety rozwijają się na niepakowanych urządzeniach, a ten wariant Mirai nie jest inny. Exploity wymierzone w sprzęt biznesowy zostały zidentyfikowane we wrześniu i 2017 roku.

ZWIĄZANE Z: Co to jest oprogramowanie układowe lub mikrokod i jak mogę zaktualizować sprzęt?

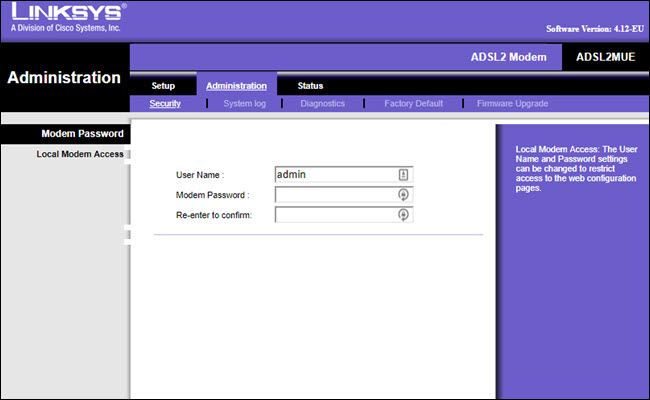

Zmień dane logowania administratora urządzenia(nazwa użytkownika i hasło) jak najszybciej. W przypadku routerów możesz to zrobić w interfejsie internetowym routera lub w aplikacji mobilnej (jeśli taka jest). W przypadku innych urządzeń, na które logujesz się przy użyciu domyślnej nazwy użytkownika lub hasła, zapoznaj się z instrukcją obsługi urządzenia.

Jeśli możesz zalogować się przy użyciu administratora, hasła lubpuste pole, musisz to zmienić. Pamiętaj, aby zmienić domyślne dane uwierzytelniające za każdym razem, gdy konfigurujesz nowe urządzenie. Jeśli już skonfigurowałeś urządzenia i zaniedbałeś zmiany hasła, zrób to teraz. Ten nowy wariant Mirai obejmuje nowe kombinacje domyślnych nazw użytkowników i haseł.

Jeśli producent urządzenia przestał publikować nowe aktualizacje oprogramowania układowego lub na stałe wpisał poświadczenia administratora i nie możesz ich zmienić, rozważ wymianę urządzenia.

Najlepszym sposobem, aby to sprawdzić, jest zacząć od swojegostrona producenta. Znajdź stronę pomocy technicznej dla swojego urządzenia i poszukaj wszelkich uwag dotyczących aktualizacji oprogramowania układowego. Sprawdź, kiedy ostatni został wydany. Jeśli minęły lata od aktualizacji oprogramowania, producent prawdopodobnie już nie obsługuje urządzenia.

Znajdziesz instrukcje zmianypoświadczenia administracyjne również w witrynie pomocy technicznej producenta urządzenia. Jeśli nie możesz znaleźć najnowszych aktualizacji oprogramowania układowego lub metody zmiany hasła urządzenia, prawdopodobnie czas wymienić urządzenie. Nie chcesz pozostawiać czegoś trwale zagrożonego podłączonego do sieci.

Wymiana urządzeń może wydawać się drastyczna, ale jeślisą wrażliwe, to najlepsza opcja. Botnety takie jak Mirai nie znikają. Musisz chronić swoje urządzenia. A chroniąc własne urządzenia, będziesz chronić resztę internetu.