As extensões de arquivo podem ser falsificadas - esse arquivo com um.extensão mp3 pode realmente ser um programa executável. Os hackers podem falsificar extensões de arquivo abusando de um caractere Unicode especial, forçando o texto a ser exibido na ordem inversa.

O Windows também oculta as extensões de arquivo por padrão, que é outra maneira de enganar os usuários iniciantes - um arquivo com um nome como picture.jpg.exe aparecerá como um arquivo de imagem JPEG inofensivo.

Disfarçando extensões de arquivo com a exploração "Unitrix"

Se você sempre diz ao Windows para mostrar o arquivoextensões (veja abaixo) e preste atenção a elas; você pode pensar que está protegido contra travessuras relacionadas à extensão de arquivo. No entanto, existem outras maneiras pelas quais as pessoas podem disfarçar a extensão do arquivo.

Apelidada de "Unitrix" pela Avast depois quefoi usado pelo malware Unitrix, esse método aproveita um caractere especial no Unicode para reverter a ordem dos caracteres em um nome de arquivo, ocultando a perigosa extensão de arquivo no meio do nome do arquivo e colocando uma extensão de arquivo falsa de aparência inofensiva próxima o fim do nome do arquivo.

O caractere Unicode é U + 202E: Substituição da direita para a esquerda e força os programas a exibir o texto na ordem inversa. Embora seja obviamente útil para alguns propósitos, provavelmente não deve ser suportado em nomes de arquivos.

Essencialmente, o nome real do arquivo pode seralgo como "Awesome Song enviado por [U + 202e] 15:00.SCR". O caractere especial força o Windows a exibir o final do nome do arquivo em sentido inverso, para que o nome do arquivo apareça como "Música impressionante carregada por RCS.mp3". No entanto, não é um arquivo MP3 - é um arquivo SCR e será executado se você clicar duas vezes nele. (Veja abaixo para mais tipos de extensões de arquivo perigosas.)

Este exemplo foi retirado de um site de cracking, como eu achei particularmente enganoso - fique de olho nos arquivos que você baixa!

O Windows oculta as extensões de arquivo por padrão

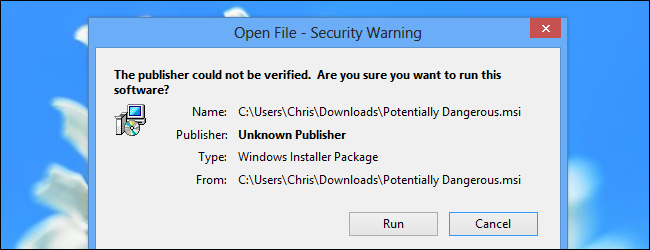

A maioria dos usuários foi treinada para não iniciararquivos .exe não confiáveis são baixados da Internet, pois podem ser maliciosos. A maioria dos usuários também sabe que alguns tipos de arquivos são seguros - por exemplo, se você tiver uma imagem JPEG chamada image.jpg, poderá clicar duas vezes nela e ela será aberta no seu programa de visualização de imagens sem risco de ser infectado.

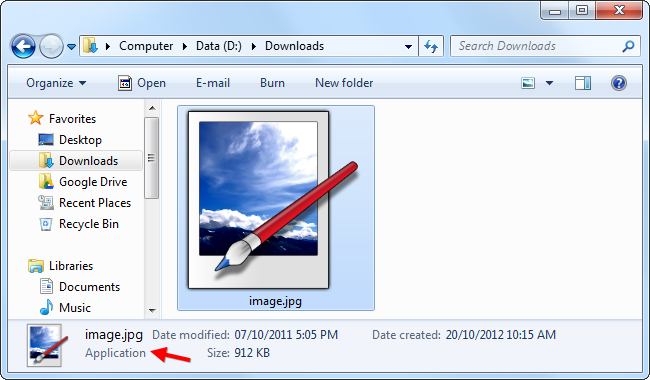

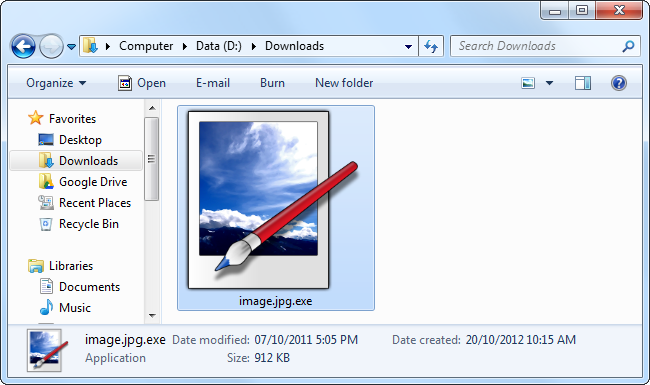

Há apenas um problema: o Windows oculta o arquivoextensões por padrão. O arquivo image.jpg pode realmente ser image.jpg.exe e, quando você clica duas vezes nele, inicia o arquivo .exe malicioso. Essa é uma das situações em que o Controle de Conta de Usuário pode ajudar - o malware ainda pode causar danos sem a permissão do administrador, mas não poderá comprometer todo o sistema.

Pior ainda, indivíduos mal-intencionados podem definir qualquer íconeeles desejam para o arquivo .exe. Um arquivo chamado image.jpg.exe, que usa o ícone de imagem padrão, parecerá uma imagem inofensiva nas configurações padrão do Windows. Embora o Windows diga que esse arquivo é um aplicativo, se você prestar atenção, muitos usuários não perceberão isso.

Exibindo extensões de arquivo

Para ajudar a proteger contra isso, você pode ativar as extensões de arquivo na janela Configurações de pasta do Windows Explorer. Clique no botão Organizar no Windows Explorer e selecione Opções de pasta e pesquisa para abri-lo.

Desmarque a Ocultar extensões de ficheiros conhecidos na guia Exibir e clique em OK.

Todas as extensões de arquivos agora estarão visíveis, e você verá a extensão .exe oculta.

.exe não é a única extensão de arquivo perigosa

A extensão de arquivo .exe não é a única extensão de arquivo perigosa a ser observada. Os arquivos que terminam com essas extensões também podem executar código no seu sistema, tornando-os perigosos também:

.bat, .cmd, .com, .lnk, .pif, .scr, .vb, .vbe, .vbs, .wsh

Esta lista não é exaustiva. Por exemplo, se você possui o Java da Oracle instalado, a extensão do arquivo .jar também pode ser perigosa, pois inicia os programas Java.