การเข้ารหัสดิสก์ BitLocker โดยปกติต้องใช้ TPMบน Windows การเข้ารหัส EFS ของ Microsoft ไม่สามารถใช้ TPM ได้ คุณลักษณะ "การเข้ารหัสอุปกรณ์" ใหม่ใน Windows 10 และ 8.1 ยังต้องการ TPM ที่ทันสมัยด้วยเหตุนี้จึงเปิดใช้งานบนฮาร์ดแวร์ใหม่เท่านั้น แต่ TPM คืออะไร?

TPM ย่อมาจาก“ Trusted Platform Module” เป็นชิปบนแผงวงจรหลักของคอมพิวเตอร์ที่ช่วยเปิดใช้งานการเข้ารหัสแบบเต็มดิสก์ที่ป้องกันการงัดแงะโดยไม่ต้องใช้ข้อความรหัสผ่านที่ยาวมาก

มันคืออะไรกันแน่?

ที่เกี่ยวข้อง: วิธีการตั้งค่าการเข้ารหัส BitLocker บน Windows

TPM เป็นชิปที่เป็นส่วนหนึ่งของคอมพิวเตอร์ของคุณมาเธอร์บอร์ด - หากคุณซื้อพีซีที่ไม่ได้วางจำหน่ายระบบจะบัดกรีเข้ากับเมนบอร์ด หากคุณสร้างคอมพิวเตอร์ของคุณเองคุณสามารถซื้อคอมพิวเตอร์เป็นโมดูลเสริมได้หากเมนบอร์ดของคุณรองรับ TPM สร้างคีย์การเข้ารหัสโดยรักษาส่วนหนึ่งของคีย์ไว้กับตัวเอง ดังนั้นหากคุณใช้การเข้ารหัส BitLocker หรือการเข้ารหัสอุปกรณ์บนคอมพิวเตอร์ที่มี TPM ส่วนหนึ่งของคีย์จะถูกเก็บไว้ใน TPM ไม่ใช่แค่ในดิสก์ ซึ่งหมายความว่าผู้โจมตีไม่เพียงแค่ลบไดรฟ์ออกจากคอมพิวเตอร์และพยายามเข้าถึงไฟล์จากที่อื่น

ชิปนี้ให้การรับรองความถูกต้องโดยใช้ฮาร์ดแวร์และการตรวจจับการงัดแงะดังนั้นผู้โจมตีจึงไม่สามารถพยายามถอดชิปออกและวางไว้บนเมนบอร์ดอื่นหรือเข้าไปยุ่งกับตัวเมนบอร์ดเพื่อพยายามหลีกเลี่ยงการเข้ารหัส - อย่างน้อยก็ในทางทฤษฎี

การเข้ารหัสการเข้ารหัสการเข้ารหัส

สำหรับคนส่วนใหญ่กรณีการใช้งานที่เกี่ยวข้องมากที่สุดที่นี่จะถูกเข้ารหัส Windows รุ่นใหม่ใช้ TPM อย่างโปร่งใส เพียงลงชื่อเข้าใช้ด้วยบัญชี Microsoft บนพีซีสมัยใหม่ที่มาพร้อมกับ "การเข้ารหัสอุปกรณ์" ที่เปิดใช้งานและจะใช้การเข้ารหัส เปิดใช้งานการเข้ารหัสดิสก์ BitLocker และ Windows จะใช้ TPM เพื่อจัดเก็บคีย์การเข้ารหัส

โดยปกติคุณจะสามารถเข้าถึงการเข้ารหัสได้ไดรฟ์โดยพิมพ์รหัสผ่านเข้าสู่ระบบ Windows ของคุณ แต่ได้รับการป้องกันด้วยคีย์เข้ารหัสที่ยาวกว่านั้น คีย์การเข้ารหัสนั้นถูกเก็บไว้บางส่วนใน TPM ดังนั้นคุณต้องใช้รหัสผ่านเข้าสู่ระบบ Windows ของคุณและคอมพิวเตอร์เครื่องเดียวกันที่ไดรฟ์ใช้เพื่อเข้าถึง นั่นเป็นสาเหตุที่ "คีย์การกู้คืน" สำหรับ BitLocker ค่อนข้างยาวคุณต้องใช้คีย์การกู้คืนที่ยาวขึ้นเพื่อเข้าถึงข้อมูลของคุณหากคุณย้ายไดรฟ์ไปยังคอมพิวเตอร์เครื่องอื่น

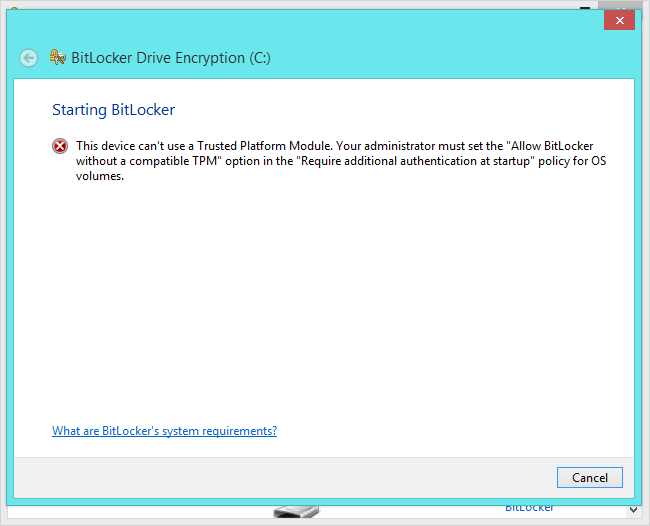

นี่เป็นสาเหตุหนึ่งที่ทำให้ Windows EFS รุ่นเก่ากว่าเทคโนโลยีการเข้ารหัสไม่ดีเท่า ไม่มีวิธีใดในการจัดเก็บคีย์การเข้ารหัสใน TPM นั่นหมายความว่าต้องเก็บคีย์เข้ารหัสไว้ในฮาร์ดไดรฟ์และทำให้ปลอดภัยน้อยลงมาก BitLocker สามารถทำงานบนไดรฟ์ที่ไม่มี TPM ได้ แต่ Microsoft ก็พยายามซ่อนตัวเลือกนี้เพื่อเน้นว่า TPM มีความสำคัญต่อความปลอดภัยเพียงใด

ทำไม TrueCrypt ถึงเลือก TPM

ที่เกี่ยวข้อง: 3 ทางเลือกสำหรับ TrueCrypt ที่หมดอายุแล้วสำหรับความต้องการในการเข้ารหัสของคุณ

แน่นอนว่า TPM ไม่ใช่ตัวเลือกเดียวที่ใช้ได้สำหรับการเข้ารหัสดิสก์ คำถามที่พบบ่อยของ TrueCrypt - ถูกลบออกไปแล้ว - เคยเน้นว่าทำไม TrueCrypt จึงไม่ใช้และจะไม่ใช้ TPM มันกระแทกโซลูชันที่ใช้ TPM ว่าให้ความรู้สึกปลอดภัยที่ผิดพลาด แน่นอนว่าตอนนี้เว็บไซต์ TrueCrypt ระบุว่า TrueCrypt เองมีช่องโหว่และแนะนำให้คุณใช้ BitLocker ซึ่งใช้ TPM แทน ดังนั้นจึงค่อนข้างสับสนใน TrueCrypt Land

อาร์กิวเมนต์นี้ยังคงมีอยู่ในเวราคริปต์เว็บไซต์อย่างไรก็ตาม เวราคริปต์เป็นทางแยกที่ใช้งานอยู่ของ TrueCrypt คำถามที่พบบ่อยของเวราคริปต์ยืนยันว่า BitLocker และยูทิลิตี้อื่น ๆ ที่ใช้ TPM ใช้เพื่อป้องกันการโจมตีที่ผู้โจมตีต้องมีสิทธิ์เข้าถึงของผู้ดูแลระบบหรือมีสิทธิ์เข้าถึงคอมพิวเตอร์ทางกายภาพ “ สิ่งเดียวที่ TPM เกือบจะรับประกันได้คือความรู้สึกปลอดภัยที่ผิดพลาด” คำถามที่พบบ่อยกล่าว มีการกล่าวว่า TPM นั้น“ ซ้ำซ้อน” อย่างดีที่สุด

มีความจริงเล็กน้อยสำหรับเรื่องนี้

ท้ายที่สุดแล้ว TPM ไม่ใช่สิ่งที่คุณต้องทำคิดถึงมาก คอมพิวเตอร์ของคุณมี TPM หรือไม่มี - และคอมพิวเตอร์สมัยใหม่โดยทั่วไปจะ เครื่องมือเข้ารหัสเช่น BitLocker ของ Microsoft และ“ การเข้ารหัสอุปกรณ์” จะใช้ TPM โดยอัตโนมัติเพื่อเข้ารหัสไฟล์ของคุณอย่างโปร่งใส ซึ่งดีกว่าการไม่ใช้การเข้ารหัสใด ๆ เลยและยังดีกว่าการจัดเก็บคีย์เข้ารหัสไว้ในดิสก์อย่างที่ EFS (Encrypting File System) ของ Microsoft ทำ

เท่าที่ TPM เทียบกับโซลูชันที่ไม่ใช้ TPM หรือ BitLocker เทียบกับ TrueCrypt และโซลูชันที่คล้ายกันนั่นเป็นหัวข้อที่ซับซ้อนเราไม่มีคุณสมบัติที่จะกล่าวถึงที่นี่

เครดิตรูปภาพ: Paolo Attivissimo บน Flickr