BitLocker, de ingebouwde coderingstechnologieWindows heeft de laatste tijd enkele hits opgeleverd. Een recente exploit toonde aan dat de TPM-chip van een computer werd verwijderd om de coderingssleutels te extraheren, en veel harde schijven breken BitLocker. Hier is een gids om de valkuilen van BitLocker te vermijden.

Merk op dat deze aanvallen allemaal fysiek nodig zijntoegang tot uw computer. Dat is het hele punt van versleuteling: voorkomen dat een dief die uw laptop heeft gestolen of iemand toegang tot uw desktop-pc krijgt, uw bestanden zonder uw toestemming bekijkt.

Standaard BitLocker is niet beschikbaar op Windows Home

Terwijl bijna alle moderne consumenten actief zijnsystemen worden standaard met encryptie geleverd, Windows 10 biedt nog steeds geen encryptie op alle pc's. Macs, Chromebooks, iPads, iPhones en zelfs Linux-distributies bieden encryptie aan al hun gebruikers. Maar Microsoft bundelt BitLocker nog steeds niet met Windows 10 Home.

Sommige pc's worden mogelijk met vergelijkbare codering geleverdtechnologie, die Microsoft oorspronkelijk 'apparaatversleuteling' noemde en nu soms 'BitLocker-apparaatversleuteling' noemt. We behandelen dat in de volgende sectie. Deze technologie voor apparaatversleuteling is echter beperkter dan volledige BitLocker.

Hoe een aanvaller dit kan benutten: Exploits zijn niet nodig! Als uw Windows Home-pc gewoon niet is gecodeerd, kan een aanvaller de harde schijf verwijderen of een ander besturingssysteem op uw pc opstarten om toegang te krijgen tot uw bestanden.

De oplossing: Betaal $ 99 voor een upgrade naar Windows 10 Professional en schakel BitLocker in. U kunt ook overwegen om een andere coderingsoplossing te proberen, zoals VeraCrypt, de opvolger van TrueCrypt, die gratis is.

VERWANT: Waarom brengt Microsoft $ 100 in rekening voor codering wanneer iedereen het weggeeft?

BitLocker uploadt soms uw sleutel naar Microsoft

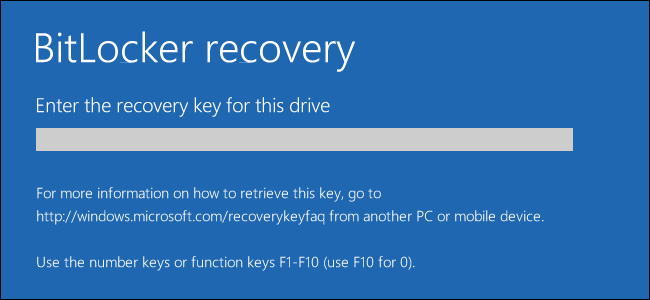

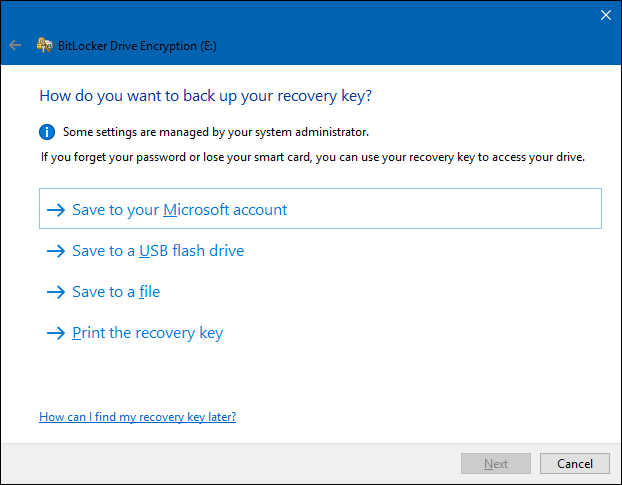

Veel moderne Windows 10-pc's worden geleverd met een typeversleuteling genaamd "apparaatversleuteling". Als uw pc dit ondersteunt, wordt deze automatisch gecodeerd nadat u zich bij uw pc hebt aangemeld met uw Microsoft-account (of een domeinaccount op een bedrijfsnetwerk). De herstelsleutel wordt vervolgens automatisch geüpload naar de servers van Microsoft (of de servers van uw organisatie op een domein).

Zo voorkomt u dat u uw bestanden kwijtraakt. Zelfs als u het wachtwoord van uw Microsoft-account vergeet en u niet kunt aanmelden, kunt u het accountherstelproces gebruiken en weer toegang krijgen tot uw coderingssleutel.

Hoe een aanvaller dit kan benutten: Dit is beter dan geen codering. Dit betekent echter dat Microsoft kan worden gedwongen om uw coderingssleutel met een bevel aan de overheid bekend te maken. Of erger nog, een aanvaller kan theoretisch het herstelproces van een Microsoft-account misbruiken om toegang te krijgen tot uw account en toegang tot uw coderingssleutel. Als de aanvaller fysieke toegang had tot uw pc of de harde schijf, konden ze die herstelsleutel gebruiken om uw bestanden te decoderen - zonder dat ze uw wachtwoord nodig hadden.

De oplossing: Betaal $ 99 voor een upgrade naar Windows 10 Professional, schakel BitLocker in via het Configuratiescherm en kies ervoor om geen herstelsleutel te uploaden naar de servers van Microsoft wanneer daarom wordt gevraagd.

VERWANT: Volledige schijfcodering inschakelen op Windows 10

Veel Solid State-schijven breken BitLocker-versleuteling

Sommige solid-state drives adverteren ondersteuning voor"Hardwareversleuteling." Als u een dergelijke schijf in uw systeem gebruikt en BitLocker inschakelt, zal Windows erop vertrouwen dat uw schijf het werk doet en niet de gebruikelijke coderingstechnieken uitvoert. Als de schijf het werk in hardware kan doen, zou dat immers sneller moeten zijn.

Er is maar één probleem: Onderzoekers hebben ontdekt dat veel SSD's dit niet correct implementeren. Zo beschermt de Crucial MX300 uw coderingssleutel standaard met een leeg wachtwoord. Windows zegt misschien dat BitLocker is ingeschakeld, maar het doet misschien niet echt veel op de achtergrond. Dat is eng: BitLocker mag niet stilzwijgend vertrouwen op SSD's om het werk te doen. Dit is een nieuwere functie, dus dit probleem heeft alleen betrekking op Windows 10 en niet op Windows 7.

Hoe een aanvaller dit kan benutten: Windows zegt mogelijk dat BitLocker is ingeschakeld, maarBitLocker zit mogelijk stil en laat uw SSD falen bij het veilig versleutelen van uw gegevens. Een aanvaller kan mogelijk de slecht geïmplementeerde codering in uw SSD-station omzeilen om toegang te krijgen tot uw bestanden.

De oplossing: Wijzig de “Configureer gebruik van hardware-gebaseerdencryptie voor vaste data drives ”optie in het Windows groepsbeleid naar“ Uitgeschakeld ”. U moet de schijf daarna ontsleutelen en opnieuw versleutelen om deze wijziging door te voeren. BitLocker stopt met het vertrouwen van schijven en zal al het werk in software doen in plaats van hardware.

VERWANT: U kunt BitLocker niet vertrouwen om uw SSD op Windows 10 te versleutelen

TPM-chips kunnen worden verwijderd

Een beveiligingsonderzoeker heeft onlangs aangetoondnog een aanval. BitLocker slaat uw coderingssleutel op in de Trusted Platform Module (TPM) van uw computer, een speciaal stuk hardware dat onvervalsbaar moet zijn. Helaas kan een aanvaller een FPGA-bord van $ 27 en wat open-sourcecode gebruiken om het uit de TPM te halen. Dit zou de hardware vernietigen, maar zou het mogelijk maken om de sleutel te extraheren en de codering te omzeilen.

Hoe een aanvaller dit kan benutten: Als een aanvaller uw pc heeft, kunnen ze in theorie al die fraaie TPM-beveiligingen omzeilen door met de hardware te knoeien en de sleutel eruit te halen, wat niet de bedoeling is.

De oplossing: Configureer BitLocker om een pincode voor het opstarten te vereisenin groepsbeleid. De optie "Startpincode vereisen met TPM" dwingt Windows om een pincode te gebruiken om de TPM bij het opstarten te ontgrendelen. U moet een pincode typen wanneer uw pc opstart voordat Windows opstart. Hierdoor wordt de TPM echter met extra bescherming vergrendeld en kan een aanvaller de sleutel niet uit de TPM halen zonder uw pincode te kennen. De TPM beschermt tegen brute force-aanvallen, zodat aanvallers niet elke PIN-code één voor één kunnen raden.

VERWANT: Hoe een Pre-Boot BitLocker-pincode op Windows in te schakelen

Slaap-pc's zijn kwetsbaarder

Microsoft raadt aan om de slaapmodus uit te schakelen wanneerBitLocker gebruiken voor maximale beveiliging. De sluimerstand is prima: u kunt BitLocker een pincode laten vragen wanneer u uw pc uit de sluimerstand haalt of normaal opstart. Maar in de slaapstand blijft de pc ingeschakeld met de coderingssleutel in het RAM.

Hoe een aanvaller dit kan benutten: Als een aanvaller uw pc heeft, kunnen ze deze wakker makenen log in. In Windows 10 moeten ze mogelijk een numerieke pincode invoeren. Met fysieke toegang tot uw pc kan een aanvaller mogelijk ook directe geheugentoegang (DMA) gebruiken om de inhoud van het RAM van uw systeem te pakken en de BitLocker-sleutel te krijgen. Een aanvaller kan ook een koude start-aanval uitvoeren: start de actieve pc opnieuw op en pak de sleutels uit het RAM voordat ze verdwijnen. Dit kan zelfs het gebruik van een vriezer inhouden om de temperatuur te verlagen en dat proces te vertragen.

De oplossing: Slaapstand of zet uw pc uit in plaats vanin slaap laten. Gebruik een pre-boot-pincode om het opstartproces veiliger te maken en cold-boot-aanvallen te blokkeren: BitLocker heeft ook een pincode nodig bij het hervatten van de winterslaap als het is ingesteld om een pincode te vereisen bij het opstarten. Met Windows kunt u ook 'nieuwe DMA-apparaten uitschakelen wanneer deze computer is vergrendeld' via een groepsbeleidsinstelling, die enige bescherming biedt, zelfs als een aanvaller uw pc krijgt terwijl deze actief is.

VERWANT: Moet u uw laptop afsluiten, slapen of in de slaapstand zetten?

Als je wat meer over dit onderwerp wilt lezen, heeft Microsoft gedetailleerde documentatie voor het beveiligen van Bitlocker op haar website.